Metasploit adalah aplikasi yang dipakai secara luas sebagai exploitation tools dalam bidang hacking dan IT Security.

Apa yang Anda ketahui tentang Metasploit ?

Metasploit adalah kerangka pengujian penetrasi yang membuat peretasan sederhana. Ini adalah alat penting bagi banyak penyerang dan pembela. Arahkan Metasploit pada target Anda, pilih exploit, berapa payload yang akan dijatuhkan, dan tekan Enter.

Tentu saja, ini tidak sesederhana itu, jadi mari kita mulai dari awal. Kembali di masa lalu dahulu kala, pentesting melibatkan banyak kerja berulang yang sekarang Metasploit diotomatisasi. Pengumpulan informasi? Memperoleh akses? Mempertahankan kegigihan? Menghindari deteksi? Metasploit adalah gergaji rantai tentara Swiss peretas (maaf, Perl!), Dan jika Anda bekerja di keamanan informasi, Anda mungkin sudah menggunakannya.

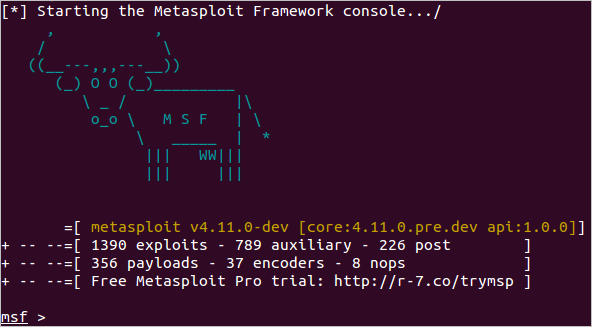

Lebih baik lagi, inti Metasploit Framework adalah perangkat lunak bebas dan gratis dan telah diinstal sebelumnya di Kali Linux. (Ini berlisensi BSD, jika Anda penasaran). Kerangka kerja ini hanya menawarkan antarmuka baris perintah, tetapi mereka yang menginginkan peretasan klik dan seret berbasis GUI - plus beberapa fitur keren lainnya - dapat menjatuhkan bundel untuk lisensi per kursi ke Metasploit Pro.

Mari kita lihat lebih dekat cara kerja Metasploit, dan sejarahnya.

Sejarah Metasploit

HD Moore mulai mengerjakan Metasploit di awal, dan merilis 1.0, ditulis dalam Perl, pada tahun 2003. Proyek ini telah berkembang secara dramatis sejak itu, dari 11 eksploit asli yang dihasilkan proyek hingga lebih dari 1.500 sekarang, ditambah sekitar 500 muatan, dengan beralih ke Ruby di bawah tenda di sepanjang jalan.

Pakaian keamanan Rapid7 mengakuisisi baik Metasploit dan Moore pada tahun 2009. (Moore meninggalkan proyek pada tahun 2016.) Metasploit telah menjadi kerangka kerja de facto untuk pengembangan eksploitasi, meskipun ada persaingan dari Canvas dan Core Impact. Hari ini adalah umum untuk laporan nol hari untuk memasukkan modul Metasploit sebagai bukti konsep.

Cara menggunakan Metasploit

Selama fase pengumpulan informasi pentest, Metasploit terintegrasi secara mulus dengan Nmap, pemindaian SNMP, dan penghitungan tambalan Windows. Bahkan ada jembatan ke Nessus, pemindai kerentanan Tenable. Hampir setiap alat pengintaian yang dapat Anda pikirkan terintegrasi dengan Metasploit, memungkinkan untuk menemukan celah di baju besi yang Anda cari.

[Menjadi peretas etis bersertifikat dengan kursus 21 bagian ini yang diajarkan oleh pakar keamanan terkenal Dale Meredith dan Troy Hunt. ]

Setelah Anda mengidentifikasi kelemahan, perburuan melalui basis data Metasploit yang besar dan dapat diperluas untuk exploit yang akan membuka celah itu dan membuat Anda masuk. Misalnya, eksploitasi EternalBlue NSA, dirilis oleh Shadow Brokers pada 2017, telah dikemas untuk Metasploit dan adalah tujuan yang dapat diandalkan ketika berhadapan dengan sistem Windows warisan yang belum ditambal.

Seperti anggur dan keju berkualitas, pasangkan exploit dengan payload yang sesuai dengan tugas yang dihadapi. Karena yang diinginkan kebanyakan orang adalah sebuah shell, muatan yang sesuai ketika menyerang sistem Windows adalah Meterpreter yang selalu populer, sebuah shell interaktif di dalam memori saja. Kotak Linux mendapatkan shellcode mereka sendiri, tergantung pada exploit yang digunakan.

Setelah berada di mesin target, quilt Metasploit berisi seperangkat penuh alat pasca-eksploitasi, termasuk eskalasi hak istimewa, meneruskan hash, sniffing paket, tangkapan layar, keyloggers, dan alat pivoting. Anda juga dapat mengatur backdoor yang persisten seandainya mesin tersebut di-reboot.

Semakin banyak fitur yang ditambahkan ke Metasploit setiap tahun, termasuk fuzzer untuk mengidentifikasi kelemahan keamanan potensial dalam biner, serta daftar panjang modul bantu yang terlalu lama untuk dicantumkan di sini.

Ini hanya tampilan tingkat tinggi dari apa yang dapat dilakukan Metasploit. Kerangka kerja ini modular dan mudah diperluas dan menikmati komunitas yang aktif. Jika tidak melakukan persis apa yang Anda inginkan, Anda hampir dapat menyesuaikannya.

Cara belajar Metasploit

Banyak sumber daya gratis dan murah tersedia untuk mempelajari Metasploit. Tempat terbaik untuk memulai bagi banyak orang mungkin mengunduh dan menginstal Kali Linux, bersama dengan mesin virtual yang rentan (VM) untuk latihan target. (Jangan belajar Metasploit dengan mengarahkannya ke jaringan orang lain tanpa izin mereka. Itu akan ilegal.)

Offensive Security, orang-orang yang menjaga Kali dan menjalankan sertifikasi OSCP, juga menawarkan Metasploit Unleashed, kursus pelatihan gratis yang hanya meminta sumbangan kepada anak-anak yang kelaparan di Afrika sebagai imbalannya. Buku No Starch Metasploit juga merupakan sumber yang sangat diperlukan, seperti semua buku No Starch Press, dilengkapi dengan ebook bebas DRM.

Proyek Metasploit menawarkan dokumentasi terperinci dan saluran YouTube-nya adalah sumber yang bagus untuk penguji penetrasi awal.

Tempat mengunduh Metasploit

Metasploit dikirimkan sebagai bagian dari Kali Linux, tetapi Anda juga dapat mengunduhnya secara terpisah di situs web Metasploit. Metasploit berjalan pada * nix dan sistem Windows. Kode sumber Metasploit Framework tersedia di GitHub.

Seperti Coca-Cola, Metasploit hadir dalam berbagai rasa. Selain Kerangka Kerja Metasploit gratis / gratis, Rapid7 juga menghasilkan Metasploit Community Edition, antarmuka pengguna berbasis web gratis untuk Metasploit, dan Metasploit Pro, ayah besar dengan pengaya tidak bebas untuk pentester yang lebih memilih GUI atau Penyihir mirip MS Office untuk melakukan audit awal, dan ingin menipu klien mereka sebagai bagian dari perikatan. Rapid7 menawarkan perbandingan fitur di situs webnya.